Ejemplo ITIL y Software Libre

Esta página es un extracto de un trabajo que hice hace algún tiempo. Se trata de migrar los puestos de trabajo (PCs) de una pequeña oficina, de software privativo a alternativas libres.

Sin ser una implementación formal de ITIL, pretende seguir algunas de las mejores prácticas recomendadas en este modelo, de tal manera que podría facilitar su adopción posterior.

En cualquier caso, no es más que un ejercicio parcial desarrollado en unos pocos días, y por ello no puede considerarse un trabajo real. Aún así, confío en que le pueda ser de ayuda a alguien.

(El documento original está escrito en OpenOffice. Al pasarlo a HTML podría haberse generado algún pequeño error)

EJEMPLO DE PROYECTO PARA LA MIGRACIÓN DE PUESTOS DE TRABAJO A PLATAFORMAS GNU LINUX

Licencia

Aviso legal

Todas las marcas, logotipos y nombres comerciales aparecidos en este documento son propiedad de sus respectivos dueños.

ÍNDICE DE CONTENIDOS

- 1. Introducción

- 2. Objetivos

- 3.- Implantación de las TIC en la empresa

- 4.- Público objetivo

- 5.- Descripción de la empresa

- 6.- Aceptación del proyecto

- 7.- Plan de Proyecto

- 7.1.- Alcance

- 7.1.1.- Fase I: Plan de Proyecto

- 7.1.2.- Fase II: Análisis de la organización

- 7.1.3.- Fase III: Estrategia de continuidad funcional

- 7.1.4.- Fase IV: Plan de comunicación y formación

- 7.1.5.- Fase V: Catálogo de servicios y gestión centralizada

- 7.1.6.- Fase VI: Migración piloto

- 7.1.7.- Fase VII: Migración completa

- 7.2.- Análisis de riesgos

- 7.3.- Calendario de trabajo

- 7.4.- Hitos

- 7.5.- Recursos y roles

- 7.6.- Costes

- 7.7.- Futuros proyectos

- 7.1.- Alcance

- 8.- Tecnología

- 9.- Anexos

1. Introducción

Con esta propuesta para la migración de puestos de trabajo a plataformas GNU Linux se pretende diseñar un plan de proyecto que sirva como base genérica sobre la que una empresa podría plantearse la migración de sus puestos de trabajo, y particularmente sus PCs de escritorio, a un entorno de aplicaciones basadas en código abierto sobre el sistema GNU Linux.

A pesar de que el tipo de empresa que se usa como ejemplo en este documento es de tamaño reducido, el proyecto pretende ser lo suficientemente genérico como para poder abarcar PYMEs de mayor tamaño.

De manera similar, aunque el objeto de la migración son los puestos de trabajo, muchos de los conceptos descritos serían perfectamente aplicables en arquitecturas de servidor.

El plan de proyecto, sin ser una implementación exacta de las buenas prácticas recomendadas en la metodología ITIL, pretende servir como base sobre la que desarrollar con éxito futuros proyectos en torno a este modelo de referencia, centrándose en el área de entrega y satisfacción de servicios.

El proyecto es eminentemente práctico, y sigue el esquema general de un plan de proyecto clásico. Sin embargo, se centra más en los conceptos fundamentales sobre los que debe girar una migración que en los detalles técnicos, más sujetos a los cambios propios de la innovación tecnológica actual, como por ejemplo por la implantación cada vez mayor de la virtualización en la empresa, o por la aparición de servicios alrededor del cloud computing.

2. Objetivos

El objetivo fundamental de este trabajo es ofrecer un ejemplo práctico de migración de equipos a un entorno de software libre.

(Resto de objetivos eliminados, por no ser relevantes)

2.1.- Alcance del proyecto

Tanto la elaboración de un plan de proyecto completo como la implementación de todos los procesos del área de entrega de servicios son trabajos de cierta envergadura, difíciles de completar dados los plazos de este trabajo.

El plan de proyecto incluye todas las fases más habituales de este tipo de trabajo, pero con una estructura más compacta, en forma de tablas.

Esta memoria se centra en algunos aspectos significativos de ITIL que resulten útiles para una futura implantación de todo el modelo, y que sean sencillos de incorporar al plan de proyecto.

Algunos de los aspectos relacionados con la gestión del nivel de servicio, por ejemplo, como podría ser la definición de los SLA para cada uno de los servicios IT de una organización, sería una tarea importante en una implementación real del modelo, pero no se va a realizar en este trabajo. Algo similar ocurre con la gestión financiera, que requiere entre otros la definición de un presupuesto anual para el departamento de TIC y una contabilidad de gastos que no puede completarse en los plazos previstos para este ejercicio.

3.- Implantación de las TIC en la empresa

Desde finales de los años 90, la información ha pasado a ser una pieza fundamental de aporte de valor para la empresa, a la vez que constituye, cada vez más, un activo imprescindible para mantener la competitividad.

Esta nueva revolución no se debe tan solo a la evolución tecnológica y a la mejora que los ordenadores han producido en los procesos de negocio y en la cadena de valor, sino especialmente a la capacidad que el tratamiento y la disposición de información relevante tienen de generar valor.

La consecuencia es que ya no existe una buena estrategia de negocio sin una buena estrategia de información, de la misma manera que no existe una buena estrategia de información que no considere los objetivos de negocio.

Según datos de la fundación AETIC [1], en el 2009 la presencia del ordenador en las empresas españolas se situaba ya en alrededor de un significativo 90%. Destaca que en empresas de más de 50 empleados la implantación es prácticamente plena, al igual que en sectores como los de “financiero y seguros” o “servicios empresariales”. En el lado contrario de la balanza se encuentran otros sectores importantes de actividad, como el de los profesionales autónomos sin asalariados, que apenas llega al 50% de penetración de uso del ordenador.

En cuanto a la conectividad, más del 75% de las empresas usan algún tipo de red local para interconectar sus equipos. El 11% de las empresas dan la posibilidad de conectar los ordenadores personales de sus directivos o empleados con la red empresarial, y el 8% de éstas disponen de interconexión entre distintas oficinas.

Las tareas más frecuentes que realizan en Internet las empresas españolas son la búsqueda de información en la red y la realización de operaciones bancarias, alcanzando ambas cifras similares (53% y 51% respectivamente). Entre las principales ventajas de Internet se encuentran la rapidez y agilidad (80%) y la comodidad (40%), mientras que entre los principales obstáculos que frenan el uso de Internet destacan la falta de capacidad del personal (30%), y el elevado coste (22%).

En cuanto a la seguridad informática, es significativo que un 97% de las empresas con conexión a internet afirmen disponer de programas antivirus, un 90% de copias de seguridad o “backup” de datos, y un 80% de sistemas cortafuegos. La percepción de la necesidad de la seguridad es, por lo tanto, elevada.

Considerando el total de empresas españolas que disponen de personal dedicado al área de informática, el 70% de éstas proporcionan formación en aspectos vinculados con dicha materia a sus trabajadores, ya sea de forma habitual (en torno al 33%) o con poca frecuencia (37%). De acuerdo con los datos de la propia AETIC, el 90% de las empresas con ordenador tienen algún tipo de mantenimiento informático, ya sea con personal informático propio (32%), o a través de un proveedor externo (58%).

3.1.- El software libre en la empresa española

Según datos del observatorio CENATIC [2] para el 2009, el porcentaje de software de fuente abierta usado por las PYMEs alcanzaba el 33%, mientras que disminuía al 14% en el caso de las grandes empresas. El software privativo, por lo tanto, sigue predominando en las empresas, con especial relevancia en el sector industrial (68%) y de la construcción (56%).

En cuanto a las aplicaciones libres más utilizadas, el 50% de las grandes empresas optaban por servidores web de fuente abierta. Por detrás se situaban los sistemas operativos, instalados en el 47% de las empresas, los sistemas de gestión de bases de datos, en un 41%, y las suites ofimáticas, en torno al 28%.

En cuanto a las PYMEs, el 66% utilizaba sistemas de gestión de bases de datos de código abierto, el 61% servidores web y sistemas operativos, y el 48% suites ofimáticas.

Por el contrario, el software de fuente abierta aún tiene un nivel de penetración bajo en otras familias de productos más cercanas al negocio. Dos ejemplos claros son los ERP, con un escaso 13% de implantación en PYMEs y con una presencia nula en grandes empresas, o los CRM, con otro 13% de implantación en PYMEs y un escaso 3% en grandes entornos.

Entre los motivos que señalan las empresas para adoptar soluciones de código abierto, destaca sobre todas las demás el menor o nulo coste de licencia, expresada por un 90% de las grandes empresas, seguido por el acceso al código fuente (80%), el TCO reducido, y por los estándares y procesos de desarrollo abiertos, con algo más del 70%.

En las PYMEs se da una situación similar, ya que un 80% de empresas cita el coste de licenciamiento como el factor fundamental, seguido por el TCO, los estándares y procesos de desarrollo abiertos y por el acceso al código fuente, que pierde importancia en este entorno al situarse en un 77%, en cuarto lugar.

Las principales barreras identificadas por las grandes empresas a la hora de adoptar soluciones basadas en software de fuentes abiertas son las siguientes: incertidumbre respecto a la calidad del soporte y mantenimiento, señalada por un 84% de compañías, riesgo de abandono del proyecto (81%), falta de formación de los usuarios finales (78%), desconocimiento de los productos disponibles (63%) y falta de formación del personal técnico (56%).

Las PYMEs comparten la percepción de las grandes empresas en cuanto a las barreras que han identificado, aunque con diferentes niveles de importancia. Para el 86%, la principal barrera para la adopción de tecnologías basadas en fuentes abiertas es la falta de formación de los usuarios finales, seguida por la incertidumbre respecto a la calidad del soporte y mantenimiento y el desconocimiento de los productos disponibles, con un 75%. Así mismo, tanto la falta de formación del personal técnico, como el riesgo de abandono del proyecto son identificadas por 6 de cada 10 PYMEs como aspectos que dificultan la adopción de este tipo de software.

De estos datos podemos discernir un cierto problema cultural, debido probablemente a la gran velocidad con la que evoluciona la tecnología, que ha provocado que todavía hoy muchas de las personas en edad laboral se hayan formado mayoritaria y exclusivamente en plataformas Microsoft Windows. Esta situación se acentúa más si cabe al referirnos a gerentes y responsables de PYMEs, que no siempre conocen las ventajas que el software libre puede suponer para sus negocios.

El que la “evangelización” sobre las virtudes del software libre haya estado siempre en manos de la comunidad, la falta de los servicios de soporte profesionales, más personalizados y a menudo basados en atención telefónica o presencial (además de la electrónica), unido a la falta de los canales de distribución más comunes, no hace más que generar la sensación de falta de madurez que se obtiene a partir de los datos del observatorio CENATIC.

Resulta significativo que las grandes empresas, en todos los sectores de actividad analizados por el informe de CENATIC, manifiesten haber tenido dificultades para encontrar empresas proveedoras de servicios basados en software de código abierto en un 44% de los casos (un 29% de las PYMEs). La percepción de las mismas es que estas dificultades son mayores en los aplicativos más vinculados al núcleo de sus negocios.

3.2.- Oportunidad del software libre

Tal y como se concluye del informe de AETIC, muchos de los sectores de actividad españoles han accedido a algún tipo de tecnología. La capacidad de definición de una estrategia TIC, de acuerdo con los objetivos y la estructura de las organizaciones, es ahora una obligación inexcusable.

Sin embargo, la evolución tan rápida del entorno TIC hace que directivos y profesionales se enfrenten a menudo a una tarea para la cual no han recibido suficiente formación. No resulta extraño ver como directivos y profesionales pueden dedicar largas horas tomando decisiones en el ámbito TIC que con el tiempo se demuestra que son absolutamente irrelevantes, al igual que descubren como algún especialista o mando intermedio tomó en su momento decisiones significativas en el área de sistemas de información que han tenido incidencia en el funcionamiento de la organización.

Esta confusión e incertidumbre disminuye en la medida en que la empresas y tecnologías van madurando, como se concluye del estudio de AETIC, que revela que la desconfianza o desconocimiento de la tecnología, considerada como la principal barrera contra la implantación de las TIC, descendió en más de un 5% en el periodo entre el 2008 y el 2009, situándose próxima al 30% de las empresas.

Esta evolución, unida al actual contexto económico que obliga a las empresas, y a su gestión de TIC en particular, a afrontar nuevos retos, entre los que destaca el ahorro de costes, supone una nueva oportunidad para el software libre. Tal y como se ha descrito en los estudios presentados anteriormente, la percepción mayoritaria alrededor del software libre es precisamente su reducción de costes. De hecho, las PYMEs señalan que el usar tecnología basada en software de fuentes abiertas supone un ahorro medio del 34% sobre el total del gasto destinado a TI, mientras que en el caso de las grandes empresas este ahorro se sitúa en un 21%.

Por supuesto, el ahorro de costes no sería suficiente si la calidad del software libre no fuera la deseable. Una amplia mayoría de las organizaciones que han adoptado alguna solución basada en este tipo de software, en concreto el 82% de las grandes empresas y el 78% de las PYMEs, se han mostrado satisfechas o muy satisfechas con los productos utilizados.

En cuanto a la implantación de este tipo de soluciones, cerca de la mitad de las empresas encuestadas en el informe de CENATIC han manifestado que realizan todas las fases de adopción y migración a aplicaciones de fuente abierta con personal interno (44% de las compañías y el 39% de las PYMEs). Los porcentajes más altos a este respecto se encuentran en las fases de instalación (56% en grandes empresas y 59% en PYMEs) e implantación (con un 56% en grandes empresas y un 57% en PYMEs). Las empresas proveedoras de soluciones de código abierto son requeridas principalmente para la fase de asesoramiento en el proceso de adquisición. Esta práctica es realizada por un 16% de las PYMEs y un 21% de las grandes empresas.

Además, un 76% de las PYMEs y un 89% de las grandes empresas afirman estar realizando actividades relacionadas con software de fuentes abiertas en sus programas de I+D, lo que refleja la importancia de este tipo de software en el desarrollo de las compañías proveedoras de servicios de software y su apuesta de futuro en este ámbito.

Ahora bien, en el ámbito de las estrategias empresariales, a pesar de que algunos responsables TI estén empezando a prestar atención y a evaluar productos basados en software libre de cara a los próximos ejercicios para conseguir una reducción de costes, estos responsables afirman en la mayoría de los casos que no optarían a muy corto plazo por trasladar a software de fuentes abiertas las aplicaciones “core” de su negocio; pero que sí se podrían plantear introducir este tipo de tecnologías en áreas de soporte y obtener así una reducción de costes por licencias sin grandes inversiones en implantación, parametrización, etc. En general, estos responsables TI son conscientes de los gastos iniciales que puede acarrear iniciar un proyecto de migración (en conceptos de parametrización, implantación, formación, etc), y lo barajan como una estrategia de ahorro más a largo plazo.

4.- Público objetivo

En el contexto de migración de este proyecto, y siempre de acuerdo a los datos de los informes presentados en esta memoria, la responsabilidad final de adoptar o no soluciones de código abierto recae en el CIO en el 41% de las grandes empresas, y en el CTO en el 38%.

Teniendo en cuenta que para el 44% de las grandes empresas y para el 39% de las PYMEs el procedimiento de descarga directa y adaptación del producto por personal interno es el más utilizado para la implantación de este tipo de soluciones, es razonable pensar que según las circunstancias y la estructura de la empresa, los jefes de proyecto, o técnicos senior también deben conocer la metodología a utilizar para la realización de su actividad.

Merece la pena remarcar que cuanto menor sea la empresa más común es la aparición del CEO y de los máximos responsables del negocio en la toma de decisiones sobre tecnología, ya que representa una importante partida de gastos en las mismas.

El perfil de empresa que se usa en este trabajo es una PYME de 25 empleados, dentro del sector de actividad de las consultoras de proyectos TIC, y con un departamento tecnológico consolidado. En este caso, el público objetivo se centra sobre todo en el CIO, como miembro del Comité de Dirección de la empresa y responsable máximo del departamento de TIC, y en el CEO; aunque la aportación que usuarios senior expertos pueden hacer a la planificación y desarrollo del trabajo es inestimable, y por lo tanto también deberían comprender y participar en el proyecto.

5.- Descripción de la empresa

El proyecto se sitúa en el entorno de una pequeña empresa llamada Fnnet [3], dedicada a la consultoría de proyectos TIC de alta especialización.

La empresa la forman 25 técnicos con distintas competencias, que atienden proyectos tanto de carácter privado como públicos, tanto nacionales como de financiación europea.

La empresa cuenta con un comité de dirección compuesto por el fundador de la empresa, que ocupa el puesto de CEO, y por los 3 socios actuales. Uno de ellos, el CIO, está a cargo de un grupo de 6 consultores, que además gestionan la infraestructura de la empresa. El director de desarrollo de proyectos, encargado de la coordinación general de los proyectos de la empresa, gestiona un grupo de 7; y el tercero, el CFO, tiene bajo su mando a 4 personas que se encargan de los aspectos económico-financieros, administración, RRHH y contables, entre otros. Por último, se encuentra el departamento comercial y de marketing, formado por 3 personas y su responsable.

5.1.- Equipamiento TI

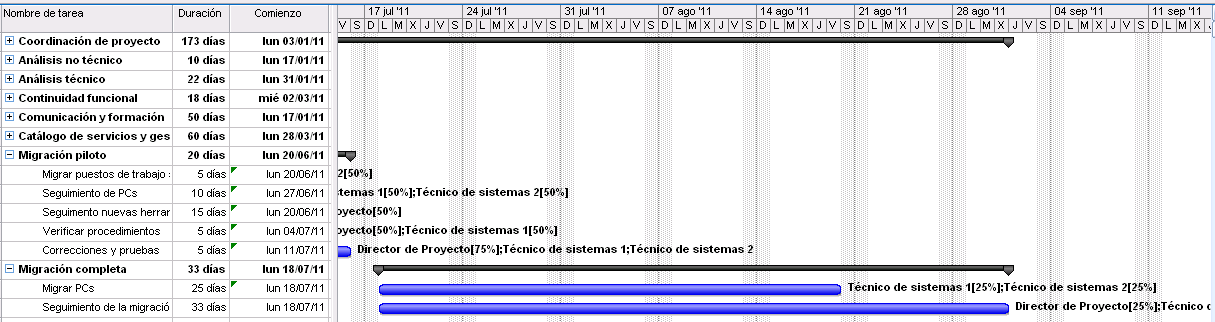

La empresa cuenta con una infraestructura muy sencilla que, eliminando el equipamiento telefónico y el hardware sin conexión a la red (proyectores, ...), se simplifica en el siguiente diagrama:

Todos los puestos de trabajo usan Microsoft Windows XP e inician sesiones contra un directorio activo configurado en un servidor Windows 2003, que también tiene una instalación de Microsoft Dynamics (Navision) que usa el departamento financiero, además de las carpetas compartidas que se usan para guardar documentos y todo aquello que los empleados consideren que debe copiarse a cinta. Este proceso de backup es manual, y se hace a través de una unidad de cintas que un técnico carga todas las tardes.

A pesar de haber portátiles en la empresa, no existe un punto de acceso inalámbrico, por lo que la conexión a la red se hace a través de la red cableada. Estos portátiles se usan sobre todo en las visitas a clientes, y en su mayoría aceden a presentaciones y documentos cargados en los propios equipos o en la web corporativa, aunque también tienen la capacidad de conectarse a la red interna a través un un túnel seguro pptp [4].

El correo corporativo se gestiona a través un proveedor externo, que proporciona los servicios habituales, como el antivirus/antispam, el protocolo de acceso IMAP [5] o el webmail, que también incluye servicios adicionales como la agenda o el calendario.

La web corporativa también está hospedada en el centro de datos de un proveedor externo. Fnnet se encarga de la programación y gestión de la web, además de mantener un pequeño wiki y gestor documental para uso interno.

Los sistemas tienen activas las actualizaciones automáticas tanto del sistema operativo como del software antivirus. Sin embargo, no es un entorno realmente controlado, ya que no se verifica ninguna de las actualizaciones. Algo similar ocurre con el resto del software de la empresa, que no se encuentra bajo ninguna política de actualizaciones, ya que éstas sólo se realizan cuando un técnico de sistemas lo estima oportuno.

Todos los usuarios usan un grupo de aplicaciones comunes: Office, Internet Explorer, herramientas de Adobe para la visión y creación de documentos pdf y Outlook, además de las utilidades habituales como compresores de archivos o reproductores multimedia. A partir de aquí, cada departamento y grupo de usuarios usa un grupo específico de aplicaciones. Los consultores del área de sistemas, por ejemplo, usan varias herramientas de fuentes abiertas para editar código, como eclipse o notepad++ [6]. Por otro lado, el departamento financiero básicamente hace uso de Dynamics (además de las aplicaciones comunes, como no podía ser de otra forma), los comerciales hacen un uso más avanzado de Office, además de otras herramientas de Adobe para crear boletines y newsletters. Otro ejemplo son los consultores de negocio, que usan plugins específicos de eclipse.

En cualquier caso, a pesar de intentar mantener la infraestructura lo más controlada posible, se percibe cierto desorden en la red, con algunas aplicaciones fuera de control, sin actualizar y con vulnerabilidades, o sencillamente instaladas sin el conocimiento de los técnicos de sistemas.

5.2.- Oportunidad de cambio para fnnet

Fnnet es una empresa que trata de diversificar su negocio trabajando tanto con empresas públicas como privadas. Sin embargo, la preocupante situación económica actual no se limita al sector privado, ya que también ha afectado significativamente a la cantidad de proyectos que están impulsando las administraciones.

Para fnnet el valor de sus empleados es muy alto, dada la especialización con la que cuentan y la dificultad y coste que supone encontrar y formar nuevos candidatos. Ante esa situación, antes de prescindir de puestos de trabajo, fnnet pretende impulsar proyectos internos orientados principalmente hacia el ahorro de costes. Uno de estos proyectos es la migración de los puestos de trabajo a plataformas GNU Linux para, a falta de un estudio más detallado, reducir significativamente el gasto en licencias.

Además del previsible ahorro de costes propio de la adopción del software libre, hay otra serie de beneficios que se pueden obtener con la migración de PCs a GNU Linux.

5.2.1.- Seguridad de escritorio

A pesar de la rápida evolución hacía la mejora de la seguridad de los sistemas operativos, y particularmente de Microsoft Windows en sus últimas versiones, es indudable que Linux ofrece ciertas funcionalidades en el ámbito de la seguridad realmente interesantes para un equipo de escritorio:

- Seguridad en el navegador: El hecho de que las plataformas Unix, y Linux en particular, sean sistemas multiusuario en los que el navegador suele ejecutarse sin los privilegios propios del administrador del sistema, unido a la velocidad con la que la comunidad suele solucionar las vulnerabilidades que pudieran aparecer, hacen de los principales navegadores web bajo Linux una buena alternativa para la navegación segura.

- Seguridad de usuario: La seguridad de los usuarios ha sido siempre una preocupación fundamental de Linux. A las funcionalidades nativas del propio núcleo del sistema, con su control de accesos basado en DAC [7], hay que añadirle otra serie de limitaciones, como las impuestas por SELinux [8], basada en MAC [9], o AppArmor [10], que permiten a los sistemas ejercer un control de la seguridad total en múltiples niveles.

- Tiempo de respuesta: Una de las principales virtudes del software de código abierto es la velocidad de reacción ante las inevitables vulnerabilidades de seguridad que sufre tanto el software libre como el privativo. Además, el hecho del que el código esté disponible permite potencialmente que la empresa desarrolle sus propias medidas ante un problema concreto.

- Soporte cortafuegos: Linux tiene soporte firewall nativo en el propio sistema. Una buena implementación de un cortafuegos permite, junto a medidas perimetrales, establecer una política de seguridad de red global que empiece en el propio puesto de trabajo, y que además de proteger contra virus y gusanos también ofrezca la posibilidad de establecer una política de empresa en torno al tipo de tráfico de red permitido (por ejemplo limitando el acceso a programas de descarga “peer to peer”).

- Control de ficheros: Al igual que ocurre con Microsoft Windows, Linux también ofrece todo tipo de control de acceso a ficheros, incluyendo ACLs y las medidas ofrecidas por SELinux.

5.2.2.- Ahorro de costes

Algunos de los posibles factores para el ahorro de costes de una migración a Linux incluyen:

- Costes de licenciamiento y soporte: A pesar de que cada vez son más numerosos los fabricantes de software privativo para Linux, el grueso de aplicaciones para esta plataforma es de código abierto y está sujeto a algún tipo de licencia libre, como puede ser la GPL [11]. Por lo tanto, un escritorio basado en Linux previsiblemente no tiene ningún tipo de coste directo por licencias. Sin embargo, no todos los distribuidores de Linux empaquetan sus soluciones sin ningún tipo de coste. Empresas como RedHat [12] ofrecen varios productos, incluidos algunos específicos para escritorio, con un tipo de licencia anual en función del soporte deseado. Sin embargo, siguiendo con el ejemplo de RedHat, los requerimientos impuestos por GPL dan la posibilidad a la comunidad de crear una distribución completamente gratuita, aunque sin soporte formal, a partir del código fuente del software empaquetado por RedHat, y que es compatible prácticamente al 100% con ésta, llamada CentOS [13].

- Costes de hardware: Habitualmente, Linux tiene menos requerimientos hardware que los impuestos por Microsoft Windows.

- Costes de software: Tal y como se ha descrito anteriormente, un escritorio base de Linux incorpora una gran cantidad de aplicaciones libres, entre las que se pueden encontrar navegadores web, clientes de correo, o herramientas ofimáticas, entre otras muchas.

- Costes de mantenimiento: En la medida en que la infraestructura de la empresa crece también lo hace la dificultad y el coste derivado del mantenimiento. Linux ofrece algunas posibilidades de forma nativa, como por ejemplo el acceso remoto a equipos, que permite a un administrador su gestión con más facilidad. Sin embargo, más allá de estas posibilidades, un mantenimiento efectivo requiere de un esfuerzo importante para la planificación de la gestión distribuida de equipos. Indudablemente, existen herramientas tanto libres como privativas que pueden realizar esta función.

5.2.3.- Gestión distribuida de los puestos de trabajo

Tal y como se ha descrito anteriormente, uno de los aspectos fundamentales que debe considerar el CIO es la capacidad del sistema elegido para gestionarse de una forma eficaz.

En la medida en la que una infraestructura vaya siendo cada vez mayor, también aumentará su complejidad, y por lo tanto el esfuerzo en mantenimiento aumentará inevitablemente.

Aunque la posibilidad de acceso remoto sea una opción interesante y útil, serán necesarias otro tipo de herramientas que ofrezcan una visión global de todos los equipos, que permitan monitorizar su estado y lanzar procesos, como podría ser una actualización de aplicaciones, tanto de manera automática como manual.

La comunidad open source dispone de múltiples herramientas para realizar estas tareas. Por citar dos ejemplos, dependiendo de la distribución por la que optemos, tendremos acceso a software como RHN [14] y su versión Satellite, de RedHat, o a su equivalente libre, Spacewalk [15], para CentOS.

5.2.4.- Adaptabilidad

La estructura modular de Linux ofrece algunas funcionalidades interesantes en entornos empresariales, que se resumen en lo siguiente:

- Instalaciones “por departamento”: La modularidad del sistema y la capacidad para instalar componentes dinámicamente permite preparar una base común que se instale automáticamente en los puestos de trabajo de un departamento. El departamento técnico, por ejemplo, podría usar una instalación con un editor de páginas HTML, que no se incluiría en los equipos del personal de RRHH.

- Instalaciones “por usuario”: Extendiendo las instalaciones por departamento, también es posible añadir un conjunto de aplicaciones sólo en el ordenador de un usuario concreto, a través del software para la gestión distribuida de equipos, sin que suponga grandes problemas ni añadir una excesiva complejidad extra.

6.- Aceptación del proyecto

De manera general, un proyecto surge o debe surgir cuando se identifica un problema o una oportunidad en el negocio, en cualquiera de las áreas de la organización.

En el caso de fnnet, resulta evidente que el principal detonador de la propuesta de migración es la necesidad de ahorro de costes, fruto de la crisis económica actual.

Sin embargo, la propuesta de proyecto no puede ser aceptada sin un estudio previo, que por un lado aclare el ahorro de costes que conlleva el proyecto, y por otro analice la viabilidad del entorno y la capacidad tanto técnica como humana para su realización. Dirección debe percibir que las necesidades de negocio se han reflejado eficaz y rápidamente en el departamento de TIC.

6.1.- Viabilidad técnica

Aunque Linux sea frecuentemente una alternativa técnica perfectamente viable para los PC de escritorio de una organización, no es menos extraño que su adopción, una vez realizado un estudio más amplio, no resulte ser una decisión adecuada. El ahorro en costes directos de licenciamiento, por ejemplo, no debe ocultar factores como el alto coste (no sólo económico) que puede suponer superar las barreras de salida creadas tras años de uso de plataformas de Microsoft.

Las preguntas fundamentales que debe responder la organización son:

- ¿Cuál es la dependencia de la empresa con aplicaciones de terceros, plugins o dispositivos que sólo están disponibles para Windows? Indudablemente, la aparición de la Web 2.0, los estándares basados en SOA, y el que se pueda acceder a muchos ERP y CRM, entre otros, a través del navegador web, resuelve a menudo este problema. Sin embargo, podría darse el caso en el que esta dependencia hiciera que la migración fuera inviable.

- ¿Hay en la empresa muchos desarrollos propios basados en Windows, por ejemplo usando Visual Basic o macros complejas de Microsoft Office? En este caso la migración indudablemente traería un coste mayor que necesita ser evaluado, al ser necesario migrar estas aplicaciones a otros lenguajes.

- ¿Cómo de alto es el número de aplicaciones que se pueden migrar directamente? Un ejemplo de este tipo de aplicaciones es el software de mensajería instantánea, ya que los productos privativos tienen un equivalente con prácticamente las mismas funcionalidades en el mundo del software libre. Este estudio se realizará en profundidad en una fase del proyecto, pero antes del lanzamiento del proyecto se debería realizar un esfuerzo inicial para identificar sobrecostes y otro tipo de problemas.

6.2.- Problemas legales

La confusión ante las diferentes licencias que presenta el software de fuente abierta es una constante en las encuestas a empresas que quieren adoptar este tipo de soluciones. Conviene realizar un estudio inicial sobre posibles incompatibilidades o riesgos de propiedad antes de llevar a cabo el proyecto.

6.3.- Disposición de la organización

Un proyecto de estas características requiere que la empresa, y sus empleados, comprendan, acepten, y estén preparados para afrontarlo:

- Debe tener un patrocinador claro en la alta Dirección de la organización.

- Debe tener usuarios dispuestos a afrontar el cambio. Deben comprender las ventajas de la migración.

- Debe tener un departamento técnico capaz (fnnet no pretende externalizarlo), con conocimiento de la tecnología, y completamente implicado con el proyecto.

6.4.- Evaluación inicial de costes

Aunque el detalle del coste del proyecto de migración se realizará en la propuesta de plan de proyecto, en esta fase se pueden identificar algunos aspectos relevantes:

- Va a ser necesario hardware nuevo. Al menos una máquina que realice las funciones de servidor para la gestión centralizada de puestos de trabajo y su monitorización. También puede ser deseable algún PC extra que ayude en la migración.

- Durante la migración es indudable que el rendimiento de los trabajadores afectados puede verse reducido. Aunque el bajón de productividad variará en función de la calidad de las fases de formación y el momento y plazo en el que se realice, se puede prever entre un 10% y un 40% de descenso en algunos momentos, siempre en función del departamento.

En cuanto al ahorro, destacan los siguientes desde el punto de vista cuantitativo:

- El coste de licenciamiento del software de los ordenadores de sobremesa desaparece. Dependiendo de las aplicaciones imposibles de migrar que aparezcan, podría ser difícil reducir a cero el coste de las licencias, al menos en este primer proyecto, pero se limitará al mínimo.

- El menor gasto de recursos de los nuevos sistemas, unido a la nueva monitorización avanzada, puede suponer que los equipos tengan una vida útil mayor. Aunque no se considere que esto vaya a suponer un ahorro fundamental, es indudable que la optimización de recursos es un objetivo a alcanzar por cualquier empresa eficiente.

Sin embargo, existe otra serie de factores, mucho más difíciles de cuantificar, pero que son clave en este proyecto:

- La seguridad añadida pretende hacer el trabajo más eficiente, con menos interrupciones por viruses, troyanos, gusanos, ....

- Los empleados dispondrán de PCs personalizados, simples y adaptados a sus necesidades, con lo que también se pretende mejorar su productividad una vez se familiaricen con el nuevo entorno.

- Con el sistema de gestión y mantenimiento centralizado se pretende reducir las horas dedicadas al soporte interno, tanto por el personal técnico como por los propios empleados ajenos al departamento de TIC, y que suelen dedican demasiado tiempo a la solución de problemas comunes en sus propios equipos (antivirus desactualizados, instalación de aplicaciones extra, ...). Por lo tanto, el TCO de los componentes TIC disminuirá notablemente.

- Este proyecto pretende ser una base sólida sobre la que construir un nuevo departamento de TIC, en un entorno controlado, visible, escalable y manejable, que garantice unos niveles de servicio y disponibilidad óptimos, que pueda apoyar el crecimiento futuro de la empresa con una inversión mínima, sin sobresaltos.

Aunque la tabla siguiente deba completarse una vez realizado un análisis mínimo del entorno, conceptualmente [16] se podría diseñar de la siguiente manera:

| Elemento de coste | Coste anual | Prorrateo | Cliente (departamentos) | |||

|---|---|---|---|---|---|---|

| Técnico | Comercial | Financiero | Proyectos | |||

| Hardware | ||||||

| Nuevo servidor de gestión | Coste anualizado + mant. | Conjunto | ||||

| PCs (6 equipos) | Coste anualizado + mant. | Por Dept. | 4 equipos | 2 equipos | ||

| Software | ||||||

| MS Dynamics | Licencias + soporte (anual) | Todo | ||||

| Adobe (5 puestos) | Licencias + soporte (anual) | Todo | ||||

| MS Windows (7 puestos) | Licencias + soporte (anual) | Por PC | 4 licencias | 2 licencias | ||

| Ejemplo con soporte de pago | ||||||

| Linux-RedHat (25 puestos) | Licencias + soporte (anual) | Por PC | 7 licencias | 4 licencias | 6 licencias (incl. CEO) | 8 licencias |

| Personal | ||||||

| Técnicos de sistemas | (salario + formación en nuevas herramientas + ...) | |||||

| Ejemplo: Soporte RedHat | Incluido en licencia. | |||||

Gracias a este tipo de tabla, en la que se indican claramente los costes de IT asociados a cada departamento, la empresa podrá relacionar los objetivos de negocio que cubre cada área y su coste, para fijarse así objetivos de mejora y reducción de costes de una forma más eficaz. Esta estructura también facilita que los departamentos hagan un análisis de su gasto en TIC, y puedan tratar de optimizarlos o justificar ante Dirección los motivos por los que necesita la inversión.

7.- Plan de Proyecto

A pesar de las dificultades económicas actuales, se afronta la crisis como una oportunidad para trasformar la empresa y prepararla para el futuro.

La migración de los sistemas de la organización a entornos de software libre es un proyecto que forma parte de un plan global de mejora de la productividad, que va más allá de la reducción de costes a corto plazo, y que trata de introducir nuevas formas de gestión en la empresa.

En líneas generales, este proyecto pretende:

- Reducir costes migrando los puestos de trabajo a un entorno GNU Linux.

- Afianzar las bases para que el futuro crecimiento de la empresa no suponga también un incremento en los gastos propios de gestión y mantenimiento, o al menos conseguir que no sea lineal.

- Conseguir un control de la estructura de TIC de la organización que permita una gestión tanto reactiva como proactiva de las necesidades de TIC dentro de la empresa.

- Dar visibilidad de la infraestructura de TIC a toda la organización.

- Diseñar los sistemas y automatismos que mejoren la calidad de servicio y la disponibilidad de los elementos IT, permitiendo una recuperación rápida y automática de los puestos de trabajo, independientemente del crecimiento de la empresa, y manteniendo el gasto.

- De alguna manera, comenzar de cero, aprendiendo de los errores del pasado y mirando hacia el futuro.

7.1.- Alcance

Uno de los retos fundamentales a los que se enfrenta el proyecto es conseguir que el proceso de migración sea lo más transparente posible para los usuarios.

Conseguir que los usuarios no disminuyan su rendimiento durante el proceso requiere un esfuerzo importante en formación, y la definición de un plan escalonado, con un feedback constante, que permita minimizar riesgos.

Una de las preocupaciones de la dirección de la empresa es la calidad del soporte que se tendrá con el nuevo sistema. Hay plena confianza en la capacidad de los técnicos de sistemas de la empresa, pero se quiere prestar especial atención a este aspecto. Por eso, aunque la opción elegida en un principio sea completamente gratuita, lo deseable es que la migración a un sistema con soporte de pago fuera sencilla. Por ilustrarlo con un ejemplo, una alternativa podría ser partir de CentOS + Spacewalk, ya que permitiría pasar, si hiciera falta, y con cierta facilidad, a RedHat + RHN, aunque esto supusiera una menor flexibilidad en cuanto al catálogo de servicios que se va a diseñar, y considerando que siempre sería una alternativa ante problemas muy importantes y poco probables.

Dada la complejidad del proyecto, se ha optado por una distribución en fases; con el objetivo de finalizar la migración en 8 meses una vez comenzado el proyecto, en Enero. La principal ventaja de este planteamiento es que la puesta en marcha final se realizará en fechas de menor actividad laboral (Agosto), y por lo tanto será menos traumática.

La descripción general de las fases de las que consta el proyecto, junto a sus objetivos, las tareas principales de cada una de ellas, sus resultados (entregables), la estimación temporal y su previsión de costes es la siguiente [20]:

7.1.1.- Fase I: Plan de Proyecto

Esta fase identifica el esfuerzo de coordinación que debe hacer el CIO durante los 8 meses de duración del proyecto, comenzando por el propio Plan de Proyecto, que comienza a redactarse el día 3 de Enero del 2011.

FASE I | Plan de Proyecto |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 14/01/11 Entrega del Plan de Proyecto. La coordinación dura hasta finales de Agosto. |

Duración | 8 meses (Incluida coordinación general de proyecto). El Director de Proyecto dedicará un 25% de su tiempo a esta tarea una vez entregado el plan). |

Coste | 20300 Euros (Incluido coste global de coordinación). |

Criterio de Aceptación | El Plan de Proyecto es adecuado y viable. Visto bueno del Comité de Dirección. |

Aceptado por | Comité de Dirección. |

Observaciones | El Plan de Proyecto se considera el punto a partir del cual se empezará a trabajar en el resto de fases. |

7.1.2.- Fase II: Análisis de la organización

Esta fase se divide en dos partes para mejorar su comprensión. La primera se centra en los aspectos de análisis no técnico que buscan identificar los roles y patrones de uso de las TIC en la empresa, y la segunda subfase recopilará toda la información técnica de la infraestructura.

Con esta clasificación se están poniendo los cimientos de lo que serán los niveles de servicio que podrán regir en fnnet. La segmentación de usuarios y departamentos permitirá al departamento de TIC atender de manera diferente las necesidades de estos grupos, por ejemplo aplicando diferentes umbrales de alerta en la monitorización de consumo de memoria para el departamento comercial en comparación al límite impuesto para los técnicos de sistemas. Esto se conseguirá gracias a que en esta fase se debe empezar a conocer lo que cada departamento pide al departamento de TIC.

7.1.2.1.- Aspectos no técnicos

En esta fase se definirán los aspectos relacionados con la organización y con la estructura de la plantilla.

De este estudio se obtendrá una fotografía del funcionamiento de la empresa, y también un primer boceto de lo que será el catálogo de los servicios que se van a ofrecer una vez completada la migración. En esta primera fase se identificarán los diferentes roles de la organización desde el punto de vista del uso de las herramientas IT. Se dará respuestas a preguntas como las tareas más habituales que realiza los empleados, su perfil, su capacidad para gestionar su software, el tipo de aplicaciones que usa, la cantidad de problemas que ha reportado sobre su uso de las TIC, ....

Esta fase se complementa con entrevistas, encuestas y charlas informales que, además de responder a las preguntas descritas anteriormente, también pretenden saber la percepción que tienen los trabajadores de las TIC de la empresa.

FASE II-A | Análisis no técnico |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 28/01/11 |

Duración | 2 Semanas. |

Coste | 2250 Euros. |

Criterio de Aceptación | El documento final refleja con exactitud la estructura de la empresa. |

Aceptado por | CIO. |

Observaciones | Las encuestas son un buen medio en esta fase. Algunas preguntas pueden ser si los usuarios usan alguna herramienta específica, si son usuarios avanzados de software para hojas de cálculo, ...., sin entrar en aspectos técnicos. Es realizada principalmente por técnicos de sistemas, aunque el Director de Proyecto podría tomar parte también. |

7.1.2.2.- Aspectos técnicos

En esta subfase se recogerán todos los componentes tecnológicos existentes en la organización. Debe ser un análisis completo, que identifique tanto las aplicaciones conocidas como las que no lo son, macros, plantillas o cualquier otra configuración específica que hayan generado los trabajadores, junto a todos los tipos de ficheros que se usan en la empresa.

En esta misma fase se identificará todo el hardware de la empresa: características, números de serie, contratos de soporte, garantías, ..., incluyendo periféricos como pendrives usb o cualquier otro que los empleados deban conectar a sus equipos.

La electrónica de red también será inventariada en esta fase.

FASE II-B | Análisis técnico |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 01/03/11 |

Duración | 22 días. |

Coste | 7050 Euros. |

Criterio de Aceptación | Todos los elementos TIC de la empresa están debidamente documentados. |

Aceptado por | Director de Proyecto. |

Observaciones | Los inventarios, a ser posible, deben contener listados que se puedan importar con facilidad en herramientas TIC, como XML, por ejemplo. Los inventarios deben incluir números de serie, información sobre garantías, servicios de soporte, características técnicas (memoria, CPU, ...) .... |

7.1.3.- Fase III: Estrategia de continuidad funcional

La migración va a suponer que en algún momento los usuarios pasen a usar los nuevos sistemas que, a pesar de ser funcionalmente similares, pueden traer una perdida de rendimiento de los trabajadores.

Para limitar el efecto negativo de este salto, se necesita diseñar una estrategia que permita que los usuarios se familiaricen con el nuevo entorno antes de comenzar la gran migración de sistema operativo.

En esta fase se buscarán por un lado las aplicaciones que disponen de versiones nativas tanto para Windows como para Linux, y por otro las que, a pesar de no estar disponibles para Linux, tienen algún equivalente funcionalmente similar disponible para ambos sistemas operativos, y por lo tanto pueden servir de puente para la migración. Como ejemplos se podría citar OpenOffice Writer en lugar de Microsoft Office, Mozilla Firefox en lugar de Microsoft Internet Explorer, o Mozilla Thunderbird en lugar de Microsoft Outlook [21]. De esta manera, los clientes seguirán usando Microsoft Windows, pero con un grupo de aplicaciones ya pensadas para su uso bajo GNU Linux. También se incluyen las aplicaciones que, a pesar de no disponer de equivalente nativo para Linux, sí disponen de un interfaz Web compatible (que no requiera activex o dll específicas de Windows) sobre el que trabajar, y por lo tanto puedan ser migradas.

Otro grupo de aplicaciones son aquellas que se vienen ejecutando en los puestos de trabajo, pero que podrían ejecutarse directamente en el servidor a través de herramientas de acceso remoto. Esta es una de las alternativas ante las aplicaciones no migrables, y en la que se encuentra, a falta de un estudio en profundidad, Microsoft Dynamics.

Pero esta fase va más allá de la simple búsqueda de alternativas, ya que intenta potenciar que los usuarios comiencen a familiarizarse con las aplicaciones sustitutivas que puedan ejecutarse sin modificar sus PCs, y que no supongan un gran trastorno en el día a día.

En esta fase también se analizará la integración de los nuevos puestos de trabajo en la red Windows existente. Es fundamental confirmar con todos los usuarios que guardan toda su documentación importante en los servidores y no en sus equipos. Esto incluye, además de los documentos y proyectos, el correo electrónico (resuelto gracias al uso del protocolo IMAP), los bookmarks, las libretas de direcciones, ....

En definitiva, se podría decir que la migración comienza con esta fase; se identifican problemas, se buscan soluciones y se prepara la infraestructura, mientras se comienza a implicar a los trabajadores en el contexto de la migración.

FASE III | Continuidad funcional |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 25/03/11 |

Duración | 18 días. |

Coste | 11300 Euros. |

Criterio de Aceptación | Se han identificado los sustitutos de las aplicaciones y el método de integración de los nuevos puestos de trabajo. |

Aceptado por |

|

Observaciones | El uso de almacenamiento centralizado (el servidor) se potenciará en la fase de formación y comunicación. La tarea corresponde al Director de Proyecto dada su importancia. Las aplicaciones que se van a instalar deben tener licencias compatibles. |

7.1.4.- Fase IV: Plan de comunicación y formación

Es indudable que una migración de estas características va a suponer un cambio significativo en la forma de trabajar dentro de la empresa.

El comprensible rechazo inicial debe combatirse con un plan de comunicación integral, que explique clara y abiertamente los objetivos del proyecto.

Con el plan de formación se pretende, además, conseguir que el camino desde la fase de rechazo y oposición a la de aceptación y productividad sea lo más rápido posible.

Además, esta fase tratará de identificar al grupo de usuarios pioneros que sirvan como apoyo y referencia durante las fases de migración.

FASE IV | Plan de comunicación y formación |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 25/03/11 |

Duración | 50 días. Se podrán realizar actividades de formación durante todo el proyecto. |

Coste | 3375 Euros. |

Criterio de Aceptación | Los usuarios tienen una actitud positiva hacia el proyecto, y reciben una formación adecuada. |

Aceptado por |

|

Observaciones | Las distribuciones "live" [22] son la herramienta perfecta para la formación. Se evaluará la necesidad de un formador externo. La campaña de comunicación la prepara el Director de Proyecto con la ayuda del departamento de marketing, que podría plantearse hacer algún tipo de comunicado a clientes externos una vez terminado el proyecto con éxito. Una vez preparada la campaña de comunicación, el propio Director de Proyecto irá comunicando los progresos periódicamente como parte del trabajo de coordinación. Una vez realizados los talleres, los propios empleados deben usar las aplicaciones, aunque en un momento concreto podrían plantearse otros cursos. |

7.1.5.- Fase V: Catálogo de servicios y gestión centralizada

El concepto principal sobre el que va a girar la nueva infraestructura es la gestión centralizada.

Para llegar a este objetivo se debe elegir un buen grupo de software. Existen algunas alternativas libres, al igual que otras que no lo son, aunque sean instalables bajo GNU Linux. Con la investigación que se va a hacer en esta fase se elegirá el más adecuado para el entorno de fnnet.

Este nuevo entorno controlado necesita herramientas que ofrezcan la posibilidad de tener un inventario software y hardware, además de distribuir software y actualizaciones de manera individual (o por grupo) a los equipos que lo necesiten. Sólo se trasferirán las aplicaciones que figuren dentro de los servicios disponibles y catalogados, de tal manera que una nueva petición de software deberá necesariamente seguir un canal oficial antes de que pase a estar disponible. Para conseguirlo, también se controlarán las aplicaciones instaladas en cada momento en todos los ordenadores, gracias a herramientas para la seguridad informática que también ofrezcan este tipo de funcionalidad, y que por lo tanto cumplirán un doble propósito.

Se deben diseñar los paquetes de software propios de cada departamento o grupo de usuarios a partir de una base común para todos. Por citar un ejemplo, todos los perfiles van a usar el navegador Firefox, pero es probable que los técnicos de sistemas no necesiten soporte para virtualización en sus equipos, mientras que el departamento de marketing sí dependa de ello.

La monitorización del estado de recursos también debe cobrar un papel importante en el nuevo diseño de la infraestructura. El tráfico de red, el consumo de memoria de una máquina, una fecha límite de renovación de soporte, la versión instalada de un aplicativo o si las copias de seguridad han terminado correctamente no son más que algunos ejemplos que deben estar controlados, de tal manera que se puedan ver con claridad las áreas débiles del sistema que necesitan (o previsiblemente necesitarán en un futuro próximo) algún tipo de actuación.

Esta fase será clave para una entrega de servicios eficaz y profesional. Esquemáticamente, y completando algunos de los objetivos que ya se han nombrado anteriormente, una buena ejecución de esta fase, con las herramientas adecuadas, debe garantizar:

- Que se conocen los servicios que demandan las diferentes áreas de negocio.

- Que se monitoriza el rendimiento de los elementos de TIC para permitir realizar optimizaciones y mejoras. Estas pueden ser reactivas, como sucedería por ejemplo si una nueva aplicación supusiera un aumento importante (e imprevisto) en el consumo de CPU de una máquina; o proactivas, como cuando se observa el incremento constante en el espacio de disco ocupado por un empleado en la medida que va generando documentación.

- Que se hacen previsiones en base al conocimiento de las necesidades de cada departamento y a los datos y tendencias que marca la monitorización.

- Que sirve como argumento para que un departamento pueda pedir más recursos, que después serán aceptados o no en función de las necesidades de la empresa.

- Que las previsiones se usan para adelantar cuándo va a ser necesaria algún tipo de actualización, saber de antemano cuánto va a costar, e incorporar esa información en las partidas correspondientes.

Para conseguir estos objetivos es deseable que las aplicaciones elegidas tengan funcionalidades para la visualización de los datos que almacenan, preferiblemente a través de un interfaz estándar, como puede ser a través de una aplicación web, que además permita hacer búsquedas por día, mes, equipo [23], ....

En el contexto de este proyecto, se toleran los problemas habituales de los PC de sobremesa que pueden provocar alguna pérdida puntual de servicio. La alta disponibilidad deja su lugar a la “detección rápida” + “recuperación rápida”, gracias a la monitorización exhaustiva y a la provisión. Sin embargo, es indudable que un tiempo prolongado sin servicio puede crear una mala imagen con los clientes, además de malestar a los empleados. Por eso, el nuevo sistema debe incluir algunas características que faciliten la recuperación de una máquina ante los fallos que pudieran surgir.

El nuevo sistema permitirá la provisión automática, de tal manera que ante un error importante, por ejemplo de tipo hardware, se pueda instalar el sistema completo de nuevo (si fuera necesario) una vez reparada la máquina de forma completamente automática, o al menos semi-automática, y dejando a un lado la recuperación de los datos desde las copias de seguridad del servidor, que todavía es un proceso lento y manual. El tiempo de instalación de una máquina nueva será, por lo tanto, de unos pocos minutos, y no acarreará gastos adicionales.

La efectividad de este proceso depende de la negociación y del acuerdo al que se haya llegado con Dirección, ya que podría agilizarse en función de la disponibilidad de máquinas, discos duros, memoria u otro hardware en stock. En definitiva, depende de la evaluación que haya hecho la empresa del impacto de un fallo en la infraestructura en el funcionamiento de la organización, y siempre teniendo en cuenta la relación coste/beneficio de las alternativas que se presenten, y en función del riesgo de que pueda ocurrir algo que afecte negativamente a los elementos de TIC [2], incluyendo problemas de personal, que en este Plan de Proyecto se contemplan en el análisis de riesgos.

FASE V | Catálogo de servicios y gestión centralizada |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 17/06/11 |

Duración | 60 días. |

Coste | 51375 Euros. |

Criterio de Aceptación | El nuevo sistema de gestión ha superado las pruebas funcionales básicas y está listo para la prueba piloto. Toda la documentación está disponible. |

Aceptado por | Comité de Dirección. |

Observaciones | Que la instalación de un sistema se pueda hacer de manera automática requiere cierto rigor en la gestión de las configuraciones y en el almacenamiento centralizado de datos. |

7.1.6.- Fase VI: Migración piloto

La migración piloto debe responder a las siguientes preguntas:

- ¿Cómo realizamos la migración en toda la organización con seguridad?

- ¿Disponen los empleados de las herramientas necesarias para llevar a cabo su actividad?

- ¿Tienen los usuarios la percepción de que los sistemas funcionan correctamente?

De estas preguntas se obtendrán las respuestas con las que se afrontará la migración en su conjunto.

Esta fase debe ejecutarse sobre diferentes tipos de usuarios y departamentos dentro de la organización. La experiencia obtenida durante la fase de formación puede ayudar a elegir estos usuarios, ya que se deberían haber identificado los trabajadores más reacios al cambio, los más interesados, los que más dificultades están teniendo, ....

La migración debe garantizar que los equipos migrados pueden interactuar con normalidad con el resto de puestos aún sin migrar. Como se ha descrito, el feedback de los usuarios es fundamental para el éxito de esta fase.

A pesar de haberse realizado ya varias pruebas, es probable que una vez se realicen los cambios en un entorno real surjan problemas y detalles que necesiten ser corregidos con anterioridad a la migración definitiva, para lo que también deben destinarse recursos en esta fase.

Entre los tests que deben completarse se incluirán las pruebas que revisen los protocolos que se han definido relacionados con la continuidad del funcionamiento de los componentes IT. Simulaciones, reinstalaciones o recuperaciones son algunas pruebas que pueden hacerse en esta fase. Indudablemente, la monitorización de la infraestructura debe ser capaz de recoger todos los datos y ser plenamente funcional.

Según las necesidades de continuidad que se hayan negociado con Dirección y el resto de departamentos, se podrán probar los diferentes tiempos de recuperación definidos para el sistema o para componentes individuales; como puede ser la recuperación gradual, para los casos en los que se decida no disponer de hardware de backup y se acepte que un equipo no esté disponible durante varios días, la recuperación de tipo “warm standby”, en la que se hayan previsto repuestos para algunos equipos, y por lo tanto volverían a estar disponibles rápidamente, o la recuperación inmediata, aunque parezca poco interesante para este proyecto de migración de puestos de trabajo.

FASE VI | Migración piloto |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 15/07/11 |

Duración | 20 días. |

Coste | 13750 Euros. |

Criterio de Aceptación | Los equipos migrados funcionan correctamente. Los trabajadores implicados no tienen problemas ni han disminuido su rendimiento. Toda la documentación y procedimientos están preparados para la migración definitiva. |

Aceptado por | CIO. |

Observaciones | El uso de nuevos PCs puede ser de utilidad para agilizar y servir de pivote para la instalación del nuevo sistema operativo y aplicaciones. |

7.1.7.- Fase VII: Migración completa

En esta última fase deben aplicarse tanto los procedimientos como toda la experiencia que se ha adquirido durante el proyecto.

Para reducir el impacto sobre la organización, es significativo el hecho de hacer coincidir la migración completa con las semanas de menor actividad laboral. A pesar de ser algo recomendable para facilitar el proceso y reducir el impacto, es indudable que muchos empleados disfrutan de sus vacaciones en esas fechas, y por lo tanto la planificación debe contemplarlo.

FASE VII | Migración completa |

Objetivos |

|

Tareas |

|

Resultados |

|

Recursos |

|

Fecha de entrega | 31/08/11 |

Duración | 33 días. |

Coste | 12000 Euros. |

Criterio de Aceptación | Los resultados de la migración son satisfactorios y cumplen los objetivos del proyecto. Los empleados hacen un uso correcto del sistema. |

Aceptado por | Comité de Dirección. |

Observaciones | Con la migración completa y el uso real de la infraestructura se podrán concretar los umbrales de monitorización que definan cuando algún componente de TIC necesite actuación. |

7.2.- Análisis de riesgos

Todo proyecto que implica un cambio tan importante en la forma de trabajar de una empresa implica una serie de riesgos que deben gestionarse.

Como norma general, cada fase del proyecto ha sido planificada para generar la máxima cantidad de información posible, para permitir así una detección rápida de riesgos, y facilitar con ello su resolución.

La implicación de los integrantes del proyecto es crítica. Desde el apoyo de Dirección hasta los empleados usuarios de los nuevos sistemas, pasando por los técnicos que desarrollen el proyecto; es deseable que todos ellos se involucren.

La descripción detallada de los riesgos más importantes es la siguiente:

Riesgo | |||||

Nombre de Riesgo | Perdida de capacidad técnica para afrontar el proyecto. | ||||

Descripción | El proyecto exige una importante capacidad técnica para su realización. La empresa dispone de personal capacitado. Sin embargo, se deben contemplar posibles bajas, o el escenario poco deseable de pérdida de puestos de trabajo, y de personal técnico en particular. | ||||

Impacto en | Todo el desarrollo del proyecto. | ||||

Probabilidad | Media. | ||||

Acciones de mitigación preventivas | Acciones de mitigación de contingencia | ||||

Teniendo en cuenta que el objetivo fundamental del proyecto es la reducción de costes, la solución inicial será software libre de fuente abierta. Sin embargo, debe considerarse la opción de pasar a una solución mixta con soporte de pago, aunque supusiera una menor flexibilidad que la solución libre, por si se perdiese capacidad técnica en la empresa que no pudiera recuperarse con nuevas contrataciones. Para los casos más temporales, como las bajas por enfermedad, el proyecto tiene la suficiente tolerancia como para poder absorber ligeros retrasos. | Si se diera una baja por enfermedad de cierta duración que no pudiese absorber el plan actual, se debería modificar el plan de trabajo para reflejar esa situación. Para los casos de pérdida grave y duradera de capacidad se han previsto tres alternativas:

| ||||

Responsable: | Comité de Dirección. Director de Proyecto. | Responsable: | Comité de Dirección. Director de Proyecto. | ||

Método seguimiento: | Informes de seguimiento. Percepción de los empleados. | Método seguimiento: | - | ||

Indicadores seguimiento | Cumplimiento del plan de trabajo. | Indicadores seguimiento: | - | ||

Riesgo | |||||

Nombre de Riesgo | Fallos en el análisis. | ||||

Descripción | La necesidad de identificar absolutamente todos los componentes de TIC de la organización obliga a que una gran parte del análisis se haga a través de encuestas y entrevistas con los trabajadores. Si los datos obtenidos a partir de este análisis y por el estudio hecho por los propios técnicos de sistemas no son los adecuados se podrían generar retrasos y problemas para garantizar que no se va a perder ninguna funcionalidad con el nuevo sistema. | ||||

Impacto en | Todo el desarrollo del proyecto. | ||||

Probabilidad | Baja. | ||||

Acciones de mitigación preventivas | Acciones de mitigación de contingencia | ||||

Se destinan los recursos necesarios para las tareas de análisis. Las encuestas no se limitan a cuestionarios, se complementan con entrevistas más informales. Los datos obtenidos en las fases de análisis deben verificarse por el personal técnico. | Si se detectan problemas para la recopilación de datos fiables se deberán destinar más recursos y potenciar el interés a través de una comunicación más eficaz. Se puede optar por implicar a la alta dirección, y al CIO en particular. | ||||

Responsable: | Director de proyecto. | Responsable: | CIO. Director de Proyecto. | ||

Método seguimiento: | Documentos de análisis y encuestas. Seguimiento del plan de trabajo. | Método seguimiento: | Seguimiento de los documentos de análisis y encuestas. Seguimiento del plan de trabajo. | ||

Indicadores seguimiento | Cumplimiento de la planificación. Coherencia de los datos. | Indicadores seguimiento: | Cumplimiento del plan de trabajo. Coherencia de los datos. | ||

Riesgo | |||||

Nombre de Riesgo | Incompatibilidad software y hardware. | ||||

Descripción | Existe el riesgo de que el análisis de software y hardware demuestre que hay ciertas incompatibilidades entre el equipamiento disponible y GNU Linux. La compatibilidad también debe verse del el punto de vista del licenciamiento de las aplicaciones que se van a instalar. | ||||

Impacto en | Todo el desarrollo del proyecto. | ||||

Probabilidad | Baja. | ||||

Acciones de mitigación preventivas | Acciones de mitigación de contingencia | ||||

Las distribuciones “live” ayudarán a la detección de problemas. Es poco probable que el hardware muestre incompatibilidades serias. En ese caso podría plantearse la adquisición de nuevo hardware, teniendo en cuenta que se está hablando sobre todo de pequeños periféricos de coste reducido. En cuanto al software, se han previsto todos los escenarios, con aplicaciones migrables, aplicaciones que pueden ejecutarse en remoto, aplicaciones virtualizables y aplicaciones que deben seguir en un equipo Windows. En el peor de los casos, con muchas aplicaciones que sólo pudieran o virtualizarse o no migrarse (con el gasto en licencia correspondiente), el proyecto podría dejar de ser interesante para la empresa, aunque es una posibilidad muy remota. La compatibilidad con las licencias también es un factor importante. En el improbable caso de que se detectara alguna aplicación con una licencia dudosa, se tendría que apartar por otra de similares características pero con una licencia compatible. | Si se dieran problemas serios de compatibilidad en algunos equipos se podría optar por dejar esos puestos sin migrar. Posteriormente se podría plantear un nuevo proyecto de migración específico para esos equipos. Siempre por supuesto que el proyecto siguiera siendo viable para la empresa, para lo que sería necesario un nuevo estudio. En el caso más extremo en el que la cantidad de software no migrable fuera excesiva y no existiera ninguna alternativa planteable, el proyecto necesitaría un replanteamiento, y quizá ser cancelado. | ||||

Responsable: | Director de proyecto. CIO. | Responsable: | Comité de Dirección. | ||

Método seguimiento: | Documentos de análisis de hardware y software de la empresa. | Método seguimiento: | Informes de migración. | ||

Indicadores seguimiento | Seguimiento de los informes de migración. Número de licencias que se mantiene en la empresa. | Indicadores seguimiento: | Seguimiento de los informes de migración. Número de licencias que se mantiene en la empresa. Estudio de viabilidad. | ||

Riesgo | |||||

Nombre de Riesgo | Rechazo de los usuarios. | ||||

Descripción | El proyecto de migración es muy sensible ante el rechazo de los usuarios que van a usar las nuevas herramientas. El cambio en la rutina de trabajo puede provocar que ante el más mínimo contratiempo los empleados muestren su descontento. | ||||

Impacto en | Todo el desarrollo del proyecto. | ||||

Probabilidad | Alta. | ||||

Acciones de mitigación preventivas | Acciones de mitigación de contingencia | ||||

El rechazo puede producirse en varias fases que necesitan atención:

| Se pueden destinar más recursos a las encuestas, formación o esfuerzo comunicativo. En los casos más graves de falta de interés e implicación se podría optar por involucrar a los cargos más altos de la empresa. | ||||

Responsable: | Director de proyecto. CIO. | Responsable: | Director de Proyecto. CIO. | ||

Método seguimiento: | Informes de seguimiento. Documentos de análisis y encuestas. | Método seguimiento: | Informes de seguimiento. | ||

Indicadores seguimiento | Seguimiento de los informes. Percepción de los usuarios. | Indicadores seguimiento: | Seguimiento de los informes de migración. Percepción de los usuarios. | ||

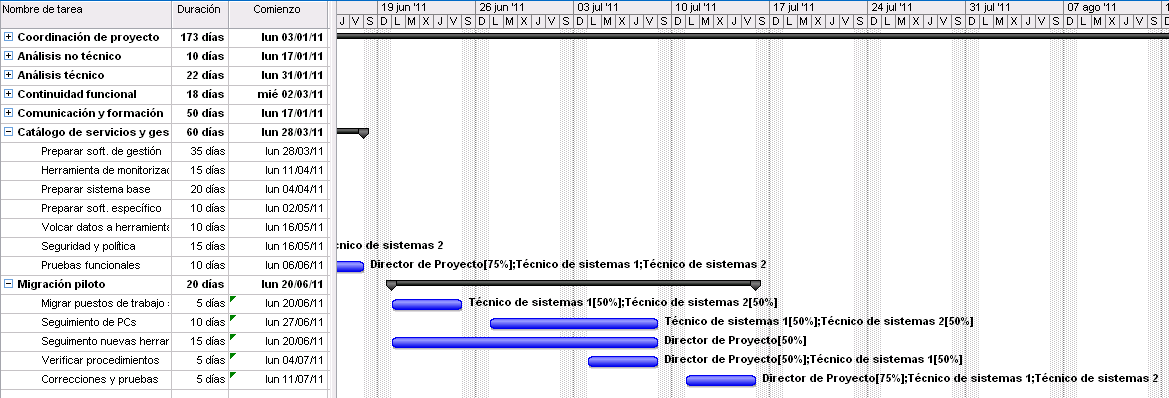

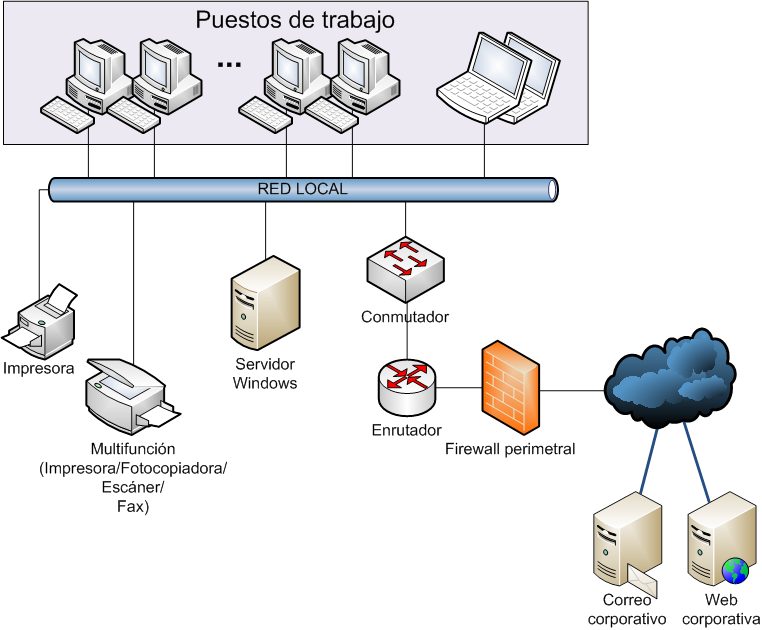

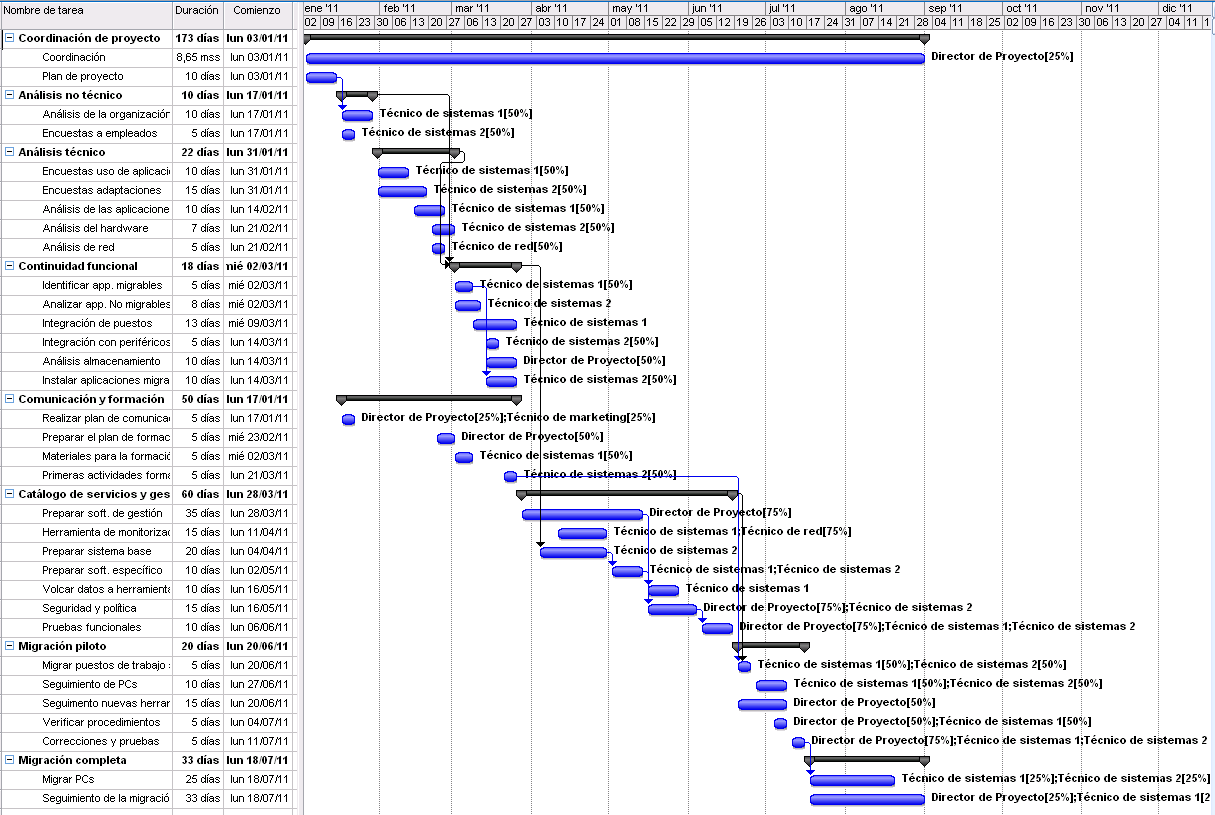

7.3.- Calendario de trabajo

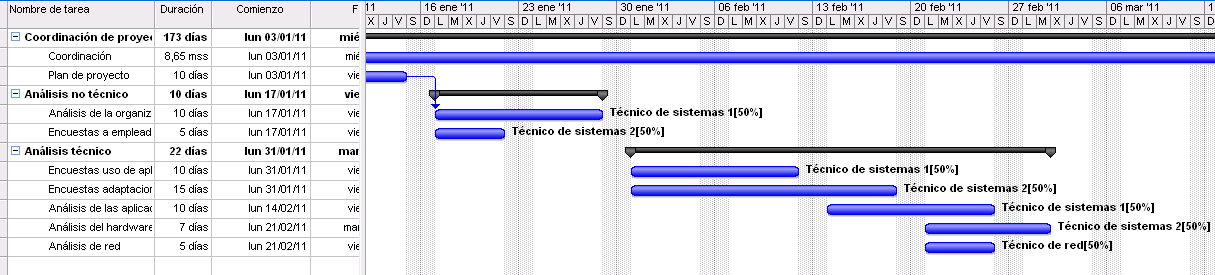

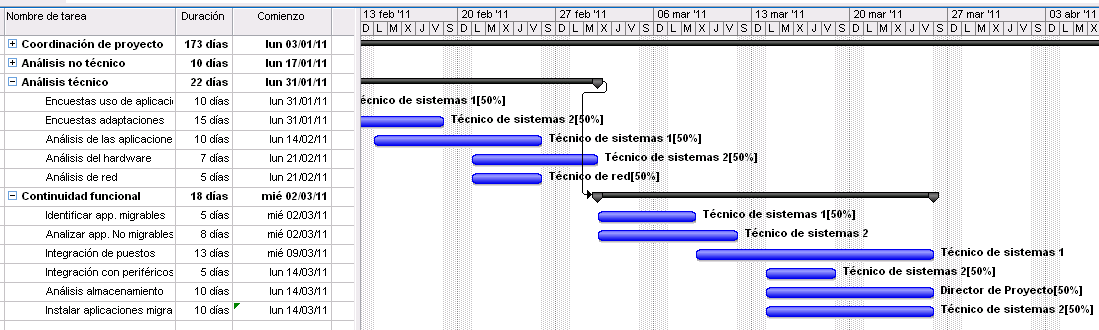

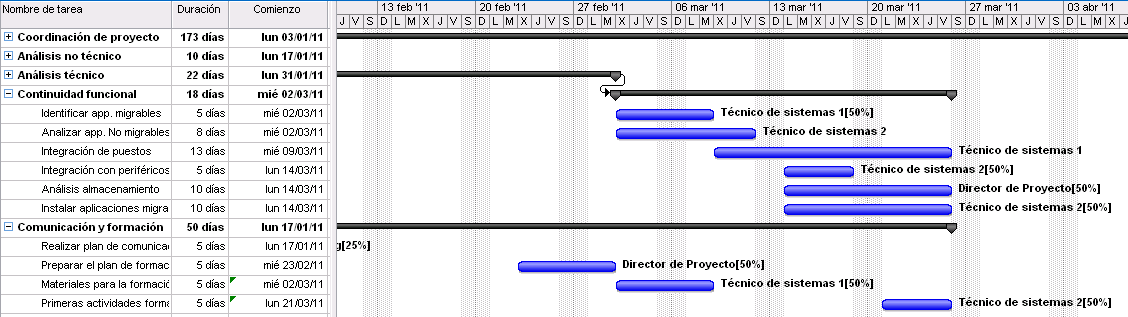

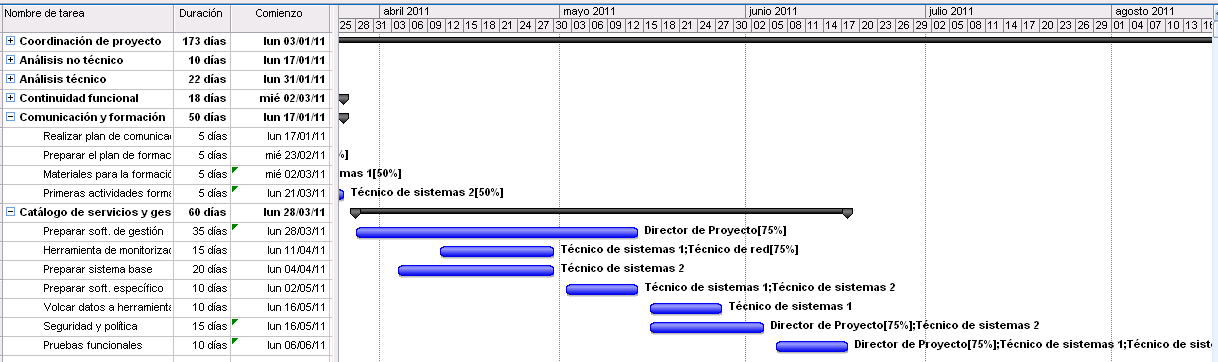

El cronograma se ha ido mostrando en cada fase individual. Esta es la visión en conjunto de toda la planificación temporal del proyecto:

7.4.- Hitos

A partir de la planificación, se han identificado los siguientes hitos fundamentales:

| Descripción Hito | Fecha |

|---|---|

| Inicio del proyecto. | 03/01/11 |

| Inventario de la infraestructura de TIC realizado. | 01/03/11 |

| Primer cambio en la rutina de los trabajadores. Aplicaciones sustitutivas instaladas. | 25/03/11 |

| Inicio del volcado del catálogo de servicios a la herramienta de gestión centralizada. | 16/05/11 |

| Inicio migración piloto. | 20/06/11 |

| Inicio migración definitiva. | 18/07/11 |

| Fin de proyecto. | 31/08/11 |

7.5.- Recursos y roles

El equipo de trabajo está formado básicamente por tres ingenieros de sistemas, con la ayuda puntual de un ingeniero de red para las fases en las que sea necesario obtener información sobre el hardware de comunicaciones, y de personal del departamento de marketing para asistir con el plan de comunicación.

Fnnet diseña los proyectos para que el trabajo sea realizado por equipos pequeños, de unos tres trabajadores, y sin una estructura jerárquica demasiado definida. Por lo tanto, para este proyecto, uno de los tres ingenieros, de perfil senior, dedicará parte de su tiempo a tareas de coordinación y dirección del proyecto, pero sin dejar de ejecutar directamente las actividades en las que su conocimiento sea más importante.

Este Director de Proyecto será el responsable de revisar y verificar la documentación que se ha generado antes de entregarla al Comité de Dirección. Será, por lo tanto, el interlocutor del proyecto.

El Comité de Dirección está formado por el CEO y por los responsables de los distintos departamentos, aunque por la tipología del proyecto será el CIO el responsable final de la mayoría de las decisiones en las que se requiera la participación de la alta Dirección.

Se plantea una rutina de reuniones quincenal, aunque se tratará que coincidan con las fechas de cumplimiento de los hitos, para poder así analizar el estado del proyecto y tomar decisiones.

7.6.- Costes

Los costes de personal se incluyen desglosados en las tablas explicativas de cada fase en este mismo documento. Se han calculado de acuerdo a la siguiente tabla:

| Perfil | Coste en Euros/Día |

|---|---|

| Técnico senior | 400 |

| Técnico de sistemas/red | 300 |

El total en coste de personal para el proyecto suma, por lo tanto, 121400 Euros, a lo que hay que añadir:

- Equipo para la gestión centralizada, monitorización y política: 2000 Euros.

- 6[25] nuevos PCs de más capacidad: 3000 Euros.

Para un total de 126400 Euros.

En cuanto al ahorro en licencias, se estima que los equipos que necesitarán mantener una licencia de Windows son 6, junto a las aplicaciones no migrables instaladas en cada uno de ellos. El resto de licencias dejarán de ser necesarias. Esto incluye al menos 20 licencias de Windows, 26 de Microsoft Office, y por supuesto todas aquellas que se puedan migrar a aplicaciones libres.

En cuanto al tiempo destinado al mantenimiento, se estima un ahorro aproximado de un 60% en el tiempo que los técnicos de sistemas destinan mensualmente a tareas de administración de equipos internos.

El tiempo destinado a la gestión de la seguridad informática de los equipos se reduce también en aproximadamente un 75%.

Eliminar el software antivirus de los PCs, unido a la optimización del número de aplicaciones instaladas en cada puesto aumentará su rendimiento en un 20%, lo que debe repercutir también en la productividad de los empleados.

7.7.- Futuros proyectos

Una vez terminada esta primera migración deben estudiarse los motivos que no han permitido migrar la totalidad de las aplicaciones. Un proyecto específico para esta tarea puede impulsar la búsqueda de alternativas a medio plazo.

La evolución que está viviendo la tecnología hace previsible que muchas empresas lancen sus soluciones en entornos de cloud computing tipo SaaS, que podría abrir la puerta a un nuevo proyecto.

Este proyecto asienta las bases no sólo para la mejora en la gestión de los puestos de escritorio. Por sus características, es perfectamente viable una migración de los equipos servidores a este nuevo entorno controlado, sin volver a incurrir en la importante inversión que necesita éste nuevo sistema.

Los cambios en la infraestructura harán que sea necesaria una nueva política de copias de seguridad. Un nuevo proyecto podría explorar el software libre disponible, y plantear su adopción.

8.- Tecnología

Una de las distribuciones de Linux más conocidas y usadas, Debian, cuenta con más de 23000 paquetes instalables, incluyendo aplicaciones, librerías y otro software auxiliar. Ante esta cantidad tan importante de software, la elección de las utilidades se convierte en una tarea a veces complicada.

Algunas recomendaciones muy generales que pueden ayudar a la hora de elegir las aplicaciones:

- Elegir el software más usado y con más prestigio.

- Elegir el software con una comunidad más activa, con buena documentación, y con unos foros participativos en los que los propios desarrolladores de las aplicaciones ayuden a resolver incidencias.

- Probar entre varias alternativas antes de elegir una aplicación.

- Para la elección de sistema operativo, además de los puntos anteriores, considerar que existen algunas que garantizan actualizaciones de seguridad para una versión concreta durante varios años (como CentOS), mientras que otras potencian la actualización de software más frecuentemente (Debian).

En la siguiente tabla se muestran algunos ejemplos de software privativo y sus alternativas libres, y por lo tanto pueden ser aplicaciones migrables:

| Aplicación bajo Microsoft Windows | Aplicaciones bajo GNU Linux |

|---|---|

| Microsoft Internet Explorer | Mozilla Firefox |

| Microsoft Outlook | Mozilla Thunderbird. Evolution |

| Microsoft Word | OpenOffice Writer |

| Microsoft Excel | OpenOffice Calc |

| Microsoft PowerPoint | OpenOffice Impress |

| Clientes de mensajería instantánea | Pidgin (Gaim) |

| Adobe PageMaker, InDesign | Scribus |

| Adobe Reader | Adobe Reader. Evince |

| Adobe PhotoShop | The Gimp |

8.1.- Gestión centralizada

Las principales empresas que ofrecen distribuciones Linux tienen en el mercado aplicaciones para la gestión centralizada de los equipos de una red. Novell dispone del grupo de aplicaciones ZenWorks, Canonical (Ubuntu) de Landscape, y RedHat usa su plataforma Red Hat Network.

Junto a esto, en este proyecto se ha citado otro grupo de aplicaciones para complementar la monitorización que ofrecen estas herramientas, además de otras orientadas a la seguridad informática capaces de detectar cambios en el software instalado en los hosts de una red.

Sin pretender ser una lista definitiva, este tipo de funcionalidades podría conseguirse con el siguiente grupo de aplicaciones [26]:

- Distribución Linux: CentOS.

- Gestión centralizada: SpaceWalk.

- Instalación automática: SpaceWalk, Cobbler, Kickstart.

- Gestión centralizada de configuraciones: SpaceWalk, Cfengine, Puppet.

- Monitorización: SpaceWalk, Nagios.

- Seguridad: Ossec.

- Copias de seguridad: Bacula.

8.2.- Referencias

El software que se ha nombrado en esta memoria se puede buscar con facilidad a través de cualquier buscador de Internet. Como referencia rápida se adjunta la siguiente lista:

- CentOS: http://www.centos.org

- Spacewalk: http://www.redhat.com/spacewalk

- Cobbler: https://fedorahosted.org/cobbler

- Cfengine: http://www.cfengine.org

- Puppet: http://www.puppetlabs.com

- Nagios: http://www.nagios.org

- Ossec: http://www.ossec.net

- Mozilla Firefox: http://www.getfirefox.org

- Mozilla Thunderbird: http://www.mozillamessaging.com/en-US/thunderbird

- Suite OpenOffice: http://www.openoffice.org

- Pidgin: http://www.pidgin.im

- Evolution: http://www.novell.com/products/desktop/features/evolution.html

- Scribus: http://www.scribus.net

- The Gimp: http://www.gimp.org

- Bacula: http://www.bacula.org/en

9.- Anexos

9.1.- Planificación

(Eliminada la planificación temporal de la redacción de este trabajo)

9.2.- Bibliografía

- http://www.aetic.es/CLI_AETIC/ftpportalweb/documentos/Las%20Tecnolog%c3%adas%20de%20la%20Informaci%c3%b3n%20y%20las%20Comunicaciones%20en%20la%20empresa%20espa%c3%b1ola%202009.pdf

- http://web.cenatic.es/web/phocadownload/informes/informe_empresas2009completa.pdf

- http://www.redbooks.ibm.com/redpieces/abstracts/sg246380.html

- [Oggerino] High Availability Network Fundamentals. ISBN: 1-58713-017-3

Notas

| [1] | http://www.aetic.es/ . Se incluye un enlace al estudio en la bibliografía. |

| [2] | (1, 2) http://web.cenatic.es/ . Se incluye un enlace al estudio en la bibliografía. |

| [3] | Tanto la empresa como su nombre son ficticios. |

| [4] | http://en.wikipedia.org/wiki/Pptp |

| [5] | http://en.wikipedia.org/wiki/Imap |

| [6] | http://www.eclipse.org/, http://notepad-plus-plus.org/ |

| [7] | http://en.wikipedia.org/wiki/Discretionary_access_control |

| [8] | http://selinuxproject.org/page/Main_Page |

| [9] | http://en.wikipedia.org/wiki/Mandatory_access_control |

| [10] | http://www.novell.com/linux/security/apparmor/ |

| [11] | http://en.wikipedia.org/wiki/Gpl |

| [12] | http://www.redhat.com |

| [13] | http://www.centos.org |

| [14] | http://en.wikipedia.org/wiki/Red_Hat_Network |

| [15] | http://en.wikipedia.org/wiki/Spacewalk_%28software%29 |

| [16] | Se limita a los aspectos más significativos que se ven afectados con este proyecto. |

| [17] | Suponemos que todo departamento comercial y algunos perfiles financieros tendrán aplicaciones no migrables. Quizá necesiten mejor hardware para poder usar máquinas virtuales con Windows, aunque necesita confirmación. |

| [18] | Previsión inicial de los puestos que necesitarán una imagen de Windows virtualizada. |

| [19] | Si algún equipo no pudiera ser virtualizado se eliminaría su licencia. |